I förra inlägget, Kom igång med Microsoft 365, satte vi upp grunden för en fungerande Microsoft 365-miljö. Nu är det dags att ta nästa steg – att stärka säkerheten och skydda din organisation mot attacker.

Security Defaults – snabbt och enkelt grundskydd

Security Defaults är en uppsättning förkonfigurerade säkerhetsinställningar som ger dig ett bra grundskydd. När du aktiverar det får du:

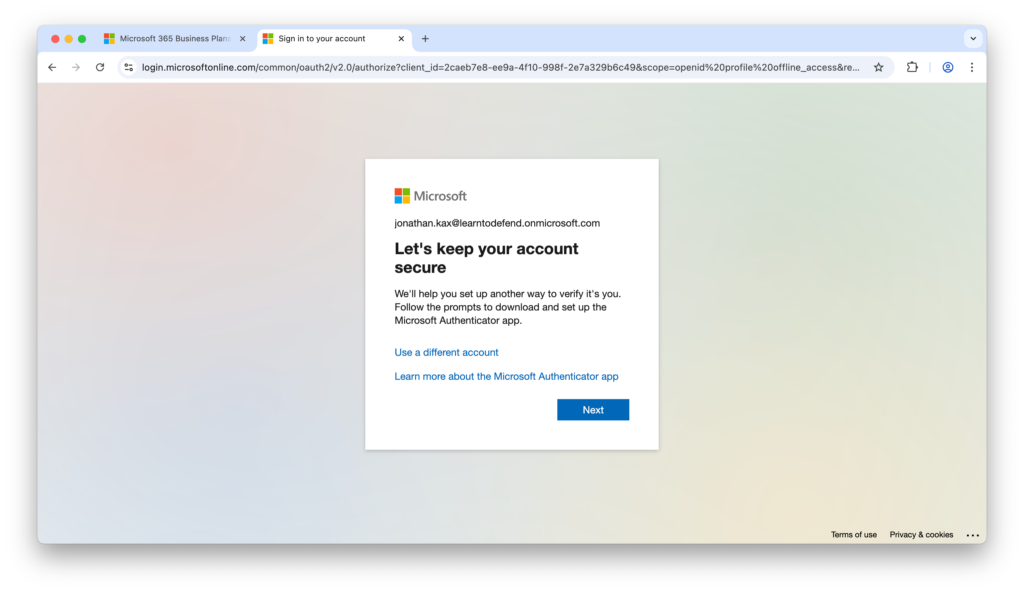

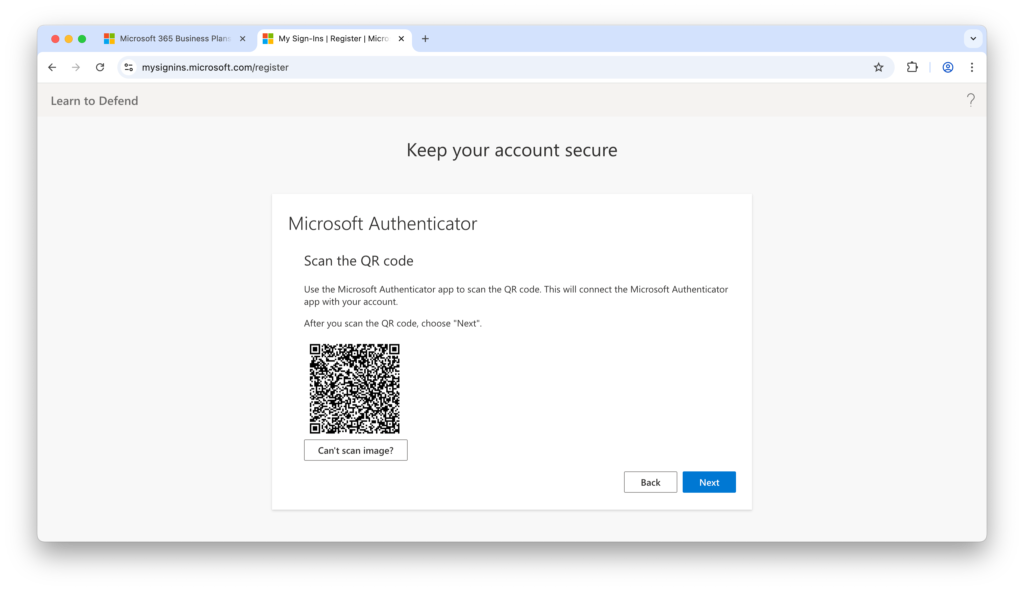

- Krav på MFA för alla användare – alla måste registrera sig och använda multifaktorautentisering.

- Blockering av legacy authentication – gamla inloggningsmetoder som inte stödjer MFA blockeras (t ex IMAP, POP och SMTP).

- Skydd av administrativa aktiviteter – användare som utför privilegierade aktiviteter måste använda MFA.

💡 Tips: Security Defaults är en bra lösning för organisationer som inte har möjlighet att själva underhålla Conditional Access-policies. Du får ett starkt grundskydd på bara några minuter, utan att behöva konfigurera egna regler.

Så här aktiverar du Security Defaults

- Logga in i Microsoft Entra admin center.

- Klicka på Overview > Properties.

- Längst ner på sidan hittar du inställningen Manage security defaults.

- Klicka på Enable security defaults och välj Save.

💡 Tips: Det kan ta en liten stund innan Security Defaults slår igenom för alla användare.

När Security Defaults inte räcker till

Security Defaults är en bra grund, men det har sina begränsningar. Funktionen är “allt eller inget” – alla användare får samma skyddsfunktioner, och de går inte att anpassa. Ibland behöver man helt enkelt lite mer kontroll.

Vanliga exempel jag har stött på är att man vill:

- Kräva MFA för alla användare, men göra undantag för särskilda konton (t.ex. servicekonton)

- Endast tillåta inloggningar från säkra, och av organisationen hanterade enheter

- Styra åtkomst baserat på plats, t ex tillåta åtkomst från kontoret utan MFA men kräva MFA vid distansinloggning

🛡️ Säkerhetstips: Det sista exemplet är vanligt, men ingenting jag rekommenderar. Bara för att någon sitter på kontoret betyder det inte automatiskt att nätverket är säkert. Jag tycker att man alltid ska använda MFA.

Så här konfigurerar du Conditional Access-policies

- Logga in i Microsoft Entra admin center.

- Gå till ID Protection > Risk-based Conditional Access.

- Klicka på New policy för att skapa en ny policy.

- Om du vill ha hjälp att komma igång finns det färdiga mallar för de grundläggande policies som Microsoft rekommenderar. Välj då New policy from template istället.

- Konfigurera åtminstone de policies som motsvarar grundskyddet i Security Defaults:

- Require multifactor authentication for admins

- Require multifactor authentication for all users

- Block legacy authentication

- Require multifactor authentication for Azure management

⚠️ Varning: Du kan inte ha både Security Defaults och Conditional Access aktiverat samtidigt. Om du vill använda Conditional Access måste du först stänga av Security Defaults.

Säkra administratörskonton

Administratörskonton är angriparnas främsta mål. Om någon får kontroll över ett globalt administratörskonto är det game over. Då kan angriparen ändra inställningar, stänga ute riktiga admins och ta över hela miljön.

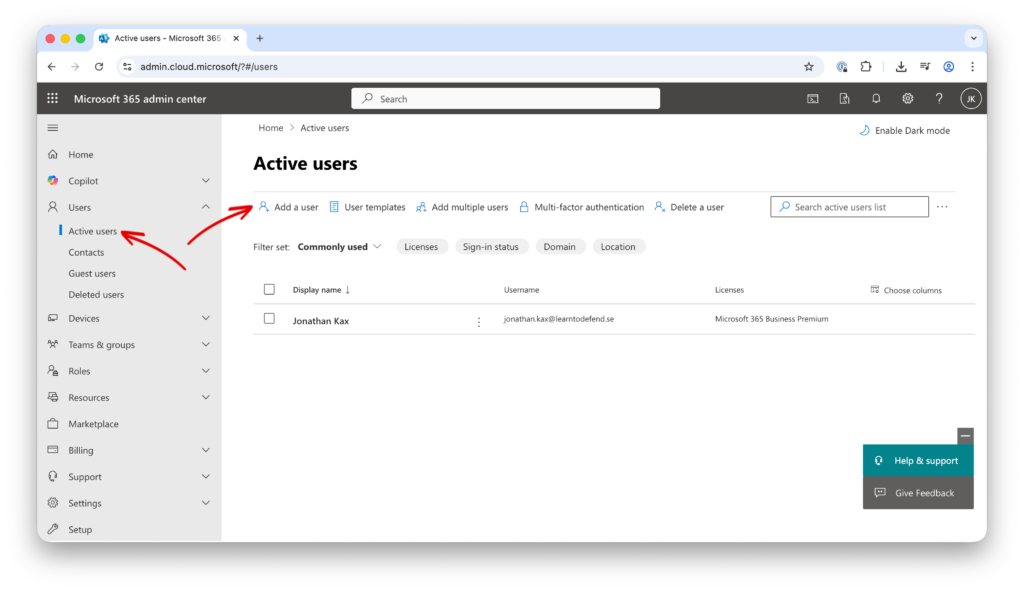

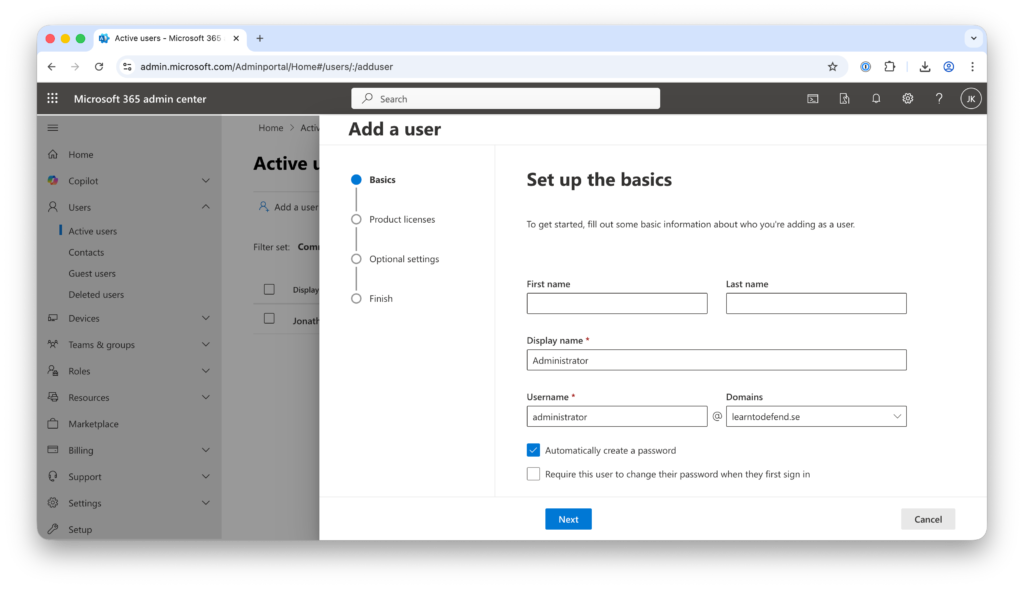

- Skapa separata administratörskonton – ha aldrig rollen Global Administrator på ett vanligt användarkonto. Använd i stället ett separat konto som bara används för administration.

- Tilldela roller efter behov – de flesta behöver inte fulla rättigheter. Använd t ex Exchange Administrator eller Teams Administrator i stället för Global Administrator.

- Använd Privileged Identity Management (PIM) – om ni har licenser som inkluderar PIM är detta en riktigt bra säkerhetsfunktion. Med PIM kan du höja dina behörigheterna under en begränsad tid. På så vis kan du jobba med ditt vanliga konto och bara aktivera administrativa roller när det verkligen behövs.

- Kräv stark MFA – använd t ex Microsoft Authenticator eller en fysisk säkerhetsnyckel (FIDO2).

- Skapa ett ”break glass”-konto – ett särskilt administratörskonto utan MFA eller Conditional Access som bara används i nödfall. Skydda kontot med starkt lösenord, loggning och mycket begränsad åtkomst.

💡 Tips: Microsoft 365 Business Premium inkluderar Entra ID P1, vilket räcker för de flesta scenarion. För funktioner som Privileged Identity Management (PIM) eller Identity Protection behöver du däremot Entra ID P2. Den kan köpas som tilläggslicens och behöver bara tilldelas de administratörer som ska använda dessa funktioner.

Använd Microsoft Secure Score som guide

När de viktigaste säkerhetsinställningarna är på plats är det bra att få en överblick över hur din miljö faktiskt mår. Det är här Microsoft Secure Score kommer in.

Secure Score är ett verktyg som analyserar din Microsoft 365-miljö och ger en poäng baserat på vilka säkerhetsfunktioner du har aktiverat.

Så fungerar Secure Score

- Logga in i Microsoft 365 Security Center för att se din poäng.

- Varje gång du genomför en rekommenderad åtgärd höjs din poäng.

- Rekommendationerna är prioriterade, så att du enkelt kan se vilka åtgärder som ger mest effekt.

💡 Tips: Det viktiga är inte att nå 100 %, utan att du kontinuerligt höjer din poäng och tar steg i rätt riktning.

I den här posten har vi gått igenom några av de viktigaste grunderna för att säkra en Microsoft 365-miljö:

- Security Defaults för ett snabbt och enkelt grundskydd

- Conditional Access när du behöver mer flexibilitet och kontroll

- Säkra administratörskonton med separata konton, PIM och MFA

- Microsoft Secure Score som ett verktyg för att mäta och prioritera säkerhetsåtgärder

Med dessa steg på plats har du byggt en stabil säkerhetsgrund som skyddar både användare och administratörer mot vanliga attacker.

I nästa bloggpost tittar vi närmare på SPF, DKIM och DMARC, och hur de tillsammans skyddar din organisation mot falska avsändare och phishingattacker.